苹果AirTag遭破解,网友放出“教程”,可重写程序,可能成为恶意跟踪“神器”

上市不满一月被打脸

月石一 发自 凹非寺

量子位 报道 | 公众号 QbitAI

苹果上个月刚发布的防丢神器AirTag,被破解了。

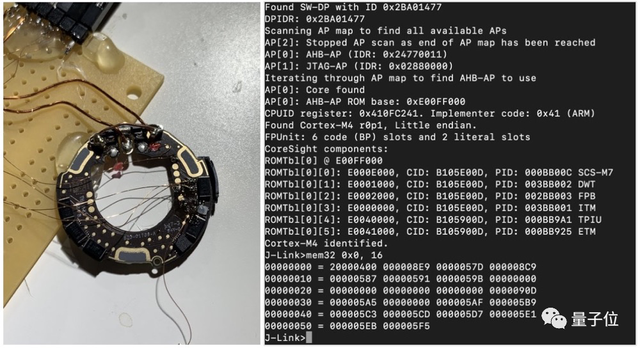

一位德国安全研究人员发Twitter表示,自己成功侵入AirTag,并修改了其固件,还可以通过微控制器重新编程,改变其功能。

正常情况下,用户将AirTag与iPhone进行关联后,可以通过Find My应用程序检测AirTag的信号,进而可以在“found.apple.com”的地图上查看其位置。

在德国小哥的演示视频中,使用iPhone扫描正常状态的AirTag时,能够打开“found.apple.com”。

但是在修改NFC URL后,扫描AirTag时则会打开自定义的网址,这一漏洞很可能成为恶意软件攻击的途径。

此外,丢失的AirTag可以发出声音,但是如果拿着它的人修改其固件,就可以让它静音。

小哥还用PCB高清图,对破解过程进行了详细的视频讲解:

目前,苹果公司尚未作出回应。

由于AirTag丢失模式的功能,要依靠Find My网络实现,不少媒体猜测,苹果有可能采用某种服务器端防御,来阻止打开恶意修改的链接。

恶意跟踪神器?

不过,AirTag遇到的问题还不止这一个。

在具备小巧易用优点的同时,它也可能被用于恶意跟踪,比如:将AirTag放置到不知情者的身上。

苹果曾强调AirTag是用于跟踪物品,而不是人,并为此采用了多种加密的隐私安全措施,避免用户被恶意跟踪。

外媒记者Brenda Stolyar对此进行了测试,被跟踪者的iPhone会收到安全警告:“AirTag 的主人可以看到你当前的位置”,并且显示该AirTag的详细信息,用户可以解除连接。

△iPhone收到警告(图源:Brenda Stolyar/Mashable)

此外,在与绑定的手机分离后,AirTag自身也会响起警报。

然而,这样的措施并不是万无一失。

在远超蓝牙距离的范围内,携带AirTag的用户可以被准确定位。

而在被跟踪2小时后,安全警告才发出,并且只支持系统版本在iOS 14.5以上的苹果手机。

至于AirTag自身的警报,则在3天后才响起,并且声音不易察觉,每次仅持续15秒。

作为“防丢神器”,这款售价229元的苹果产品,在发布之初就赢得了不少好感。

甚至有人花1.2万买了64个AirTag,更别提2199元起步的爱马仕联名款也已售罄。

最近,如果从苹果英文官网购买4个AirTag,配送时间要排到6月中下旬。

追踪技术的应用,不可避免会带来一些矛盾。本就存在应用隐患的AirTag,如果其安全漏洞再被利用,无疑是雪上加霜。

对此你怎么看?

参考链接:

[1]https://twitter.com/ghidraninja

[2]https://www.youtube.com/watch?v=_E0PWQvW-14

[3]https://arstechnica.com/information-technology/2021/05/security-researcher-successfully-jailbreaks-an-apple-airtag/

[4]https://mashable.com/review/apple-airtags-review/

[5]https://www.washingtonpost.com/technology/2021/05/05/apple-airtags-stalking/

- o3/o4-mini幻觉暴增2-3倍!OpenAI官方承认暂无法解释原因2025-04-21

- 手机实现GPT级智能,比MoE更极致的稀疏技术:省内存效果不减|对话面壁&清华肖朝军2025-04-12

- 7B小模型写好学术论文,新框架告别AI引用幻觉,实测100%学生认可引用质量2025-04-11

- 字节新推理模型逆袭DeepSeek,200B参数战胜671B,豆包史诗级加强?2025-04-11